Оглавление

1 Постановка задачи. 3

2 Введение. 3

3 Почему используют социальную инженерию?. 3

4 Виды атак с использованием социальной инженерии. 5

4.1 Введение в заблуждение (обман)5

4.2 Спам.. 7

4.3 Шантаж.. 8

4.4 Обратная социальная инженерия. 9

5 Техники и термины социальной инженерии. 9

6 Защита пользователей от социальной инженерии. 11

5.1 Антропогенная защита. 11

5.2 Техническая защита. 13

7 Вывод. 15

8 Список используемой литературы.. 16

1 Постановка задачи

Провести анализ методов атак с использование социальной инженерии и дать рекомендации по защите.

2 Введение

Сегодня человеческий фактор в информационной безопасности играет гораздо более важную роль, чем 20 лет назад, когда Интернет не был коммерческим и его пользователями были лишь специалисты. Многие компании, которые думают, что проблему информационной безопасности можно решить просто с помощью аппаратных и программных средств, сильно заблуждаются. Технологии безопасности, которым мы привыкли доверять, – межсетевые экраны, устройства идентификации, средства шифрования, системы обнаружения сетевых атак и другие – малоэффективны в противостоянии хакерам, использующим методы социальной инженерии. Необходима мощная работа с персоналом, обучение сотрудников применению политики безопасности и техникам противостояния социоинженерам – только тогда ваша система безопасности будет комплексной.

Социальная инженерия — совокупность подходов в прикладных социальных науках, ориентированных на:

* изменение поведения и установок людей;

* решение социальных проблем;

* адаптацию социальных институтов к изменяющимся условиям;

* сохранение социальной активности.

(Глоссарий.ру)

Собственно, подобные приемы не новы и известны еще со времен глубокой древности. Остается только удивляться тому, что за истекшие тысячелетия человечество так и не научилось противостоять мошенникам и отличать правду ото лжи. Еще удивительнее то, что арсенал злоумышленников не претерпел никаких принципиальных изменений. Напротив, с развитием коммуникационных технологий их задача значительно упростилась. Общаясь по Интернет, вы не видите и не слышите своего собеседника, более того, нет никаких гарантий, что сообщение действительно отправлено тем адреса том, имя которого стоит в заголовке. Атакующий может находиться и в соседней комнате, и в соседнем городе, и даже на соседнем континенте! Все это значительно усложняет идентификацию личности, поиск и доказательство причастности злоумышленника к атаке. Стоит ли удивляться огромной популярности социальной инженерии среди молодежи? К счастью, подавляющее большинство мошенников действует по идентичным или близким шаблонам. Поэтому, изучение приемов их "работы" позволяет распознать обман и не попасться на удочку.

3 Почему используют социальную инженерию?

Современные технические средства защиты информации достигли уровня, когда на взлом затрачивается много времени, либо цена защищаемой информации много меньше расходов на её добывание. Вся социальная инженерия основывается на:

· слабой безопасности (candy security) — термин, введенный Белловином и Чесвиком из Bell Labs для описания сценария безопасности, где внешняя граница, такая как брандмауэр, прочна, но инфраструктура, расположенная за ним, слаба;

· согласно отечественным и зарубежным источникам около 70% (а по некоторым источникам эта цифра еще выше) всех нарушений, связанных с безопасностью информации, совершаются именно сотрудниками предприятия.

Рис.1 Угрозы информационной безопасности в процентах Рис.1 Угрозы информационной безопасности в процентах

Проанализировав диаграмму, непроизвольно возникает вопрос: «Почему сотрудник является наибольшим источником угроз?» Можно выделить 5 причин этого факта:

1) при нарушениях, вызванных безответственностью, сотрудник целенаправленно или случайно производит какие-либо действия по компрометации информации, связанные со злым умыслом;

2) бывает, что сотрудник предприятия ради самоутверждения (для себя или коллег) затевает своего рода игру «пользователь — против системы». И хотя намерения могут быть безвредными, будет нарушена сама практика безопасности. Такой вид нарушений называется зондированием системы;

3) нарушение может быть вызвано и корыстным интересом. В этом случае сотрудник будет пытаться целенаправленно преодолеть систему защиты для доступа к хранимой, перерабатываемой и обрабатываемой на предприятии информации;

4) известна практика переманивания специалистов, так как это позволяет ослабить конкурента и дополнительно получить информацию о предприятии. Таким образом, не обеспечив закрепление лиц, осведомленных в секретах, талантливых специалистов, невозможно в полной мере сохранить секреты предприятия. Вопросам предупреждения текучести кадров в зарубежных фирмах уделяют большое внимание. Представители японской администрации рассматривают компанию как совокупность различных ресурсов. При этом люди стоят на первом месте, т. к. именно они воплощают технологию и в них в первую очередь заключается конкурентоспособная сила фирмы. То есть текучесть кадров четвертая причина;

5) специалист, работающий с конфиденциальной информацией, испытывает отрицательное психическое воздействие, обусловленное спецификой этой деятельности. Поскольку сохранение чего-либо в тайне противоречит потребности человека в общении путем обмена информацией, сотрудник постоянно боится возможной угрозы утраты документов, содержащих секреты. Выполняя требования режима секретности, сотрудник вынужден действовать в рамках ограничения своей свободы, что может привести к стрессам и психологическим срывам.

4 Виды атак с использованием социальной инженерии

Все виды атак подразделяются на:

Прямые:

a. введение в заблуждение;

b. спам;

c. шантаж;

обратные:

4.1 Введение в заблуждение (обман)

Введение в заблуждение – основной "компонент" социальной инженерии, включающий в себя целый ряд всевозможных техник: выдача себя за другое лицо, отвлечение внимания, нагнетание психологического напряжения и т. д. Конечные цели обмана так же весьма разнообразны. Ниже мы рассмотрим лишь наиболее популярные из них: отъем ПО, получение несанкционированного доступа к конфиденциальной информации и уход от ответственности путем перевода подозрений на постороннее лицо.

Бесплатное приобретение программных продуктов.

Хищение денег – это достаточно рискованный способ мошенничества и, в случае неудачи, он может обернуться лишением свободы на длительный срок. Поэтому, многие предпочитают воровать не деньги, а их материальное воплощение. Предположим, злоумышленнику требуется некоторый программный пакет и/или техническая консультация. Взломать демо-версию или атаковать локальную сеть фирмы разработчика? Чревато! Лучше, представившись журналистом, попросить один экземпляр программы в обмен на обещание разрекламировать ее в некотором популярном журнале. Какая фирма не клюнет на такую заманчивую перспективу? К тому же вместе с продуктом злоумышленник получит и квалифицированную техническую поддержку непосредственно от самих разработчиков, а не девушек-операторов, обслуживающих рядовых клиентов.

Уход от ответственности.

Успешно выполнить атаку – означает решить лишь половину задачи. Злоумышленнику еще предстоит замести за собой следы – уйти от ответственности и не попасться. А это, кстати, намного сложнее! Поэтому, матерые мошенники, похитив энную сумму денег, без тени жалости переводят большую ее часть на счет одного из сотрудников фирмы, который в принципе подходит на роль похитителя. Причем, это должен быть жадный, азартный и умственно недалекий человек, который, обнаружив на своем счете "лишние" деньги, с высокой степенью вероятности рискнет прикарманить добро, само идущее к нему в руки, а не побежит в милицию. Затем следует анонимный звонок (письмо) директору фирмы с сообщением: где следует искать пропавшие деньги и… жертве будет чрезвычайно трудно доказать, что она тут ни при чем, и убедить остальных, что ее подставили.

Конечно, путь денег (кто именно перевел их жертве) проследить вполне возможно (особенно, если это крупная сумма), но, во-первых, злоумышленник может переводить деньги через подставное лицо. А, во-вторых, даже будучи пойманным, он сможет заявить, что он не главарь, а пешка и вообще не знал, что деньги ворованные. При условии, что злоумышленник оставит себе меньшую часть награбленного, такая легенда будет звучать весьма убедительно. Поэтому, при "разборе полетов" ни в коем случае не хватайте первого попавшегося под руку обвиняемого – в большинстве случаев он действительно ни в чем не виновен.

Другой способ "перевода стрелок" заключается в психологической обработке лиц, "помешанных" на подражательстве хакерам, но хакерами не являющимися. Сначала их убеждают, что пребывание в тюрьме – явление вполне нормальное для хакера, затем демонстрируют целую серию эффективных "взломов", чем вызывают глубокое уважение к себе. Наконец, когда "клиент" готов, мошенник предлагает ему стать своим учеником, после чего руками ученика осуществляет реальный взлом. В случае раскрытия преступления ученик может и не выдать своего "наставника" (а при правильной психологической обработке и не выдаст, хоть режь его на куски). А, если даже и выдаст, следствию будет не так-то легко уличить злоумышленника, ведь все предыдущие атаки – фикция! "Наставник" без больших трудов сможет представить все это невинной игрой. Он де, просто забавлялся, не причиняя никому никакого вреда. А о том, кто руководил "учеником" в настоящей атаке, – не имеет ни малейшего представления.

Несанкционированный доступ.

Приемы хищения паролей. Вероятно, самый известный прием похищения пароля – это звонок жертве от имени администратора системы или, напротив, администратору – от имени некоторого пользователя. Просьба в обоих случаях одна, – под каким бы то ни было предлогом сообщить пароль на некоторый ресурс. К счастью, актуальность атак этого типа за последний год значительно. Однако не стоить питать иллюзий по поводу своей защищенности. Она в большинстве случаев мнимая. Лучший способ выведать пароль – не спрашивать его

. Напротив, строго настрого запретить говорить! Это может выглядеть, например, так: «Алло, здравствуйте! С Вами проводит разъяснительную беседу эксперт по безопасности Вася Пупкин. Помните ли Вы, что никогда, ни при каких обстоятельствах, никому не должны сообщать свой пароль? А помните, что пароль должен состоять из комбинации букв и цифр? Кстати, какой он у Вас?» Поразительно, но многие, пропуская «разъяснительную беседу» мимо ушей, называют свой действительный пароль! Причем, атакующий в случае провала ничем не рискует, т.к. вопрос «какой у Вас пароль» можно понимать двояко – какой именно пароль, и какой пароль вообще (длиннее восьми символов, является ли словарным словом или нет и т.д.).

Для низко квалифицированных пользователей припасена и другая тактика. О том, что свой пароль разглашать ни в коем случае нельзя, их, вероятнее всего, уже предупредили. Но сказали ли им: где этот пароль хранится и как его можно обойти? Злоумышленник может попросить (а от имени начальника и приказать) выполнить некоторые, вполне безобидные с точки зрения жертвы действия, например, переслать PWL файл по такому то адресу или создать нового пользователя с пустым паролем. (Причем, выполняя по шагам расписанные действия, жертва, возможно, даже не осознает, что она вообще делает).

4.2 Спам

Спам (англ. spam) — рассылка коммерческой, политической и иной рекламы или иного вида сообщений лицам, не выражавшим желания их получать. Легальность массовой рассылки некоторых видов сообщений, для которых не требуется согласие получателей, может быть закреплена в законодательстве страны. Например, это может касаться сообщений о надвигающихся стихийных бедствиях, массовой мобилизации граждан и т. п. В общепринятом значении термин «спам» в русском языке впервые стал употребляться применительно к рассылке электронных писем. Незапрошенные сообщения в системах мгновенного обмена сообщениями (например, ICQ) носят название SPIM (англ. Spam over IM).

Наиболее распространенные виды спама

Реклама.

Некоторые компании, занимающиеся легальным бизнесом, рекламируют свои товары или услуги с помощью спама. Они могут осуществлять его рассылку самостоятельно, но чаще заказывают её тем компаниям (или лицам), которые на этом специализируются. Привлекательность такой рекламы заключается в её сравнительно низкой стоимости и (предположительно) большом охвате потенциальных клиентов. Такая незапрошенная реклама может иметь и обратный эффект, вызывая отторжение у получателей, и даже может стать синонимом навязчивой рекламы, как это случилось с ветчиной SPAM.

В связи с резким неприятием спама получателями и ужесточением антиспамового законодательства доля легальных товаров и услуг в общем объёме спама сокращается.

Существует мнение, что, при правильной организации рекламных рассылок, они действительно могут увеличить продажи, не доставляя получателям особого беспокойства. Основными условиями взаимовыгодности для получателя и организатора рассылки являются:

совмещение ролей организатора рассылок и провайдера услуг электронной почты;

повышение качества целевой аудитории каждого конкретного рекламного письма рассылки;

предупреждение клиентов провайдером о том, что он будет рассылать рекламные письма;

предоставление удобных средств для блокировки нежелательных писем.

Следует отметить, однако, что рекламные письма, рассылаемые пользователям с их согласия, по определению не являются спамом.

Реклама незаконной продукции.

С помощью спама часто рекламируют продукцию, о которой нельзя сообщить другими способами — например, порнографию, контрафактные (поддельные) товары, лекарственные средства с ограничениями по обороту, незаконно полученную закрытую информацию (базы данных), контрафактное программное обеспечение.

Антиреклама

Запрещенная законодательством о рекламе информация — например, порочащая конкурентов и их продукцию, — также может распространяться с помощью спама.

«Нигерийские письма»

Иногда спам используется для того, чтобы выманить деньги у получателя письма. Наиболее распространенный способ получил название «нигерийские письма», потому что большое количество таких писем приходило из Нигерии. Такое письмо содержит сообщение о том, что получатель письма может получить каким-либо образом большую сумму денег, а отправитель может ему в этом помочь. Затем отправитель письма просит перевести ему немного денег под предлогом, например, оформления документов или открытия счета. Выманивание этой суммы и является целью мошенников.

Другие виды спама

а. Письма счастья

б. Распространение политической пропаганды.

в. Массовая рассылка для вывода почтовой системы из строя (DoS-атака).

г. Массовая рассылка от имени другого лица, для того чтобы вызвать к нему негативное отношение.

д. Массовая рассылка писем, содержащих компьютерные вирусы (для их начального распространения).

е. Рассылка писем, содержащих душещипательную историю (как правило, о больном, либо пострадавшем в результате несчастного случая ребёнке) с информацией о том, что за каждую пересылку письма некий интернет-провайдер якобы выплатит семье пострадавшего определённую сумму денег «на лечение». Целью такой рассылки является сбор e-mail адресов: после многочисленных пересылок «всем знакомым» в тексте такого письма часто содержатся e-mail адреса всех, кому оно было переслано ранее. А в числе очередных адресатов вполне может оказаться и инициировавший её спамер.

4.3 Шантаж

Используется, когда получить требуемое путем обмана ни к чему не приведут, то злоумышленник может отважиться на прямой шантаж сотрудников фирмы. Статистика показывает, что угроза физической расправы встречается довольно редко, а если и встречается, то в подавляющем большинстве случаев, лишь угрозой и остается.

На первом месте лидируют обещания рассказать ревнивому мужу (жене) о супружеской измене – не важно, имела ли она место в действительности или нет. Для этого вовсе не обязательно устанавливать скрытые камеры или заниматься фотомонтажом – достаточно быть хорошим рассказчиком, умеющим убедить собеседника. Опасаясь за распад семьи, многие из нас идут на «мелкие» должностные преступления, оборачивающиеся, тем не менее, значительными убытками для фирмы.

Второе место занимают угрозы убедить сына (дочь) в том, что вы не настоящие родители. Поскольку в подростковом возрасте между детьми и родителями часто случаются серьезные конфликты, вероятность того, что ребенок поверит постороннему дяде, чем и нанесет себе тяжелую душевную травму, отнюдь не нулевая!

4.4 Обратная социальная инженерия

Обратная социальная инженерия

— социально-инженерная атака, в которой атакующий создает ситуацию, где жертва сталкивается с проблемой, и просит атакующего о помощи.

Атакующий «плетет сети» для того, чтобы убедить жертву, что у него есть проблема, которая на самом деле не существует. Или, как в данном случае, проблема, которой пока нет, но атакующий знает, что она будет, так как он ее и создаст. Он представил себя человеком, способным найти решение. Организация этого вида атаки особенно привлекательна для атакующего. Из-за того, что все было спланировано заранее, когда «цель» узнает, что у него есть проблема, он звонит и умоляет о помощи. Атакующий просто сидит и ждет, когда зазвенит телефон — эта тактика более известна, как обратная социальная инженерия. Атакующий, который может заставить жертву позвонить ему, получает мгновенное доверие: «если я позвоню кому-нибудь, кто, как мне кажется, из технической поддержки, я не буду просить его подтвердить свою личность». В этот момент можно считать, что атакующий уже победил.

Рис.2 Принцип обратной социальной инженерии

5 Техники и термины социальной инженерии

Все техники социальной инженерии основаны на особенностях принятия решений людьми, называемых когнитивным базисом. Они также могут быть названы особенностью принятия решения человеческой и социальной психологий. Основанной на том что человек должен кому либо доверять в социальной среде воспитания.

Претекстинг

Претекстинг — это действие, отработанное по заранее составленному сценарию (претексту). В результате цель должна выдать определённую информацию, или совершить определённое действие. Этот вид атак применяется обычно по телефону. Чаще эта техника включает в себя больше, чем просто ложь, и требует каких-либо предварительных исследований (например, персонализации: дата рождения, сумма последнего счёта и др.), с тем, чтобы обеспечить доверие цели. К этому же виду относятся атаки и по онлайн мессенджерам, например по icq

Фишинг

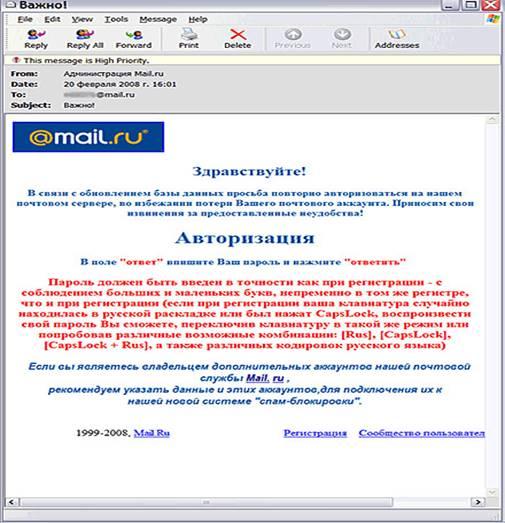

Фишинг (англ. phishing, от fishing — рыбная ловля, выуживание) — вид интернет-мошенничества, целью которого является получение доступа к конфиденциальным данным пользователей — логинам и паролям. Это достигается путём проведения массовых рассылок электронных писем от имени популярных брендов, например, от имени социальных сетей (Facebook, Вконтакте), банков (Ситибанк, Альфа-банк), прочих сервисов (Rambler, Mail.ru). В письме часто содержится прямая ссылка на сайт, внешне не отличимый от настоящего. Оказавшись на таком сайте, пользователь может сообщить мошенникам ценную информацию, позволяющую получить доступ к аккаунтам и банковским счетам.

Рис.3 Пример фишинга

Фишинг — одна из разновидностей социальной инженерии, основанная на незнании пользователями основ сетевой безопасности: в частности, многие не знают простого факта: сервисы не рассылают писем с просьбами сообщить свои учётные данные, пароль и прочее.

Троянский конь

Эта техника эксплуатирует любопытство, либо алчность цели. Злоумышленник отправляет e-mail, содержащий во вложении «клёвый» или «сексуальный» скрин-сейвер, важный апгрейд антивируса, или даже свежий компромат на сотрудника. Такая техника остаётся эффективной, пока пользователи будут слепо кликать по любым вложениям.

Дорожное яблоко

Этот метод атаки представляет собой адаптацию троянского коня, и состоит в использовании физических носителей. Злоумышленник может подбросить инфицированный CD, или флэш, в месте, где носитель может быть легко найден (туалет, лифт, парковка). Носитель подделывается под официальный, и сопровождается подписью, призванной вызвать любопытство.

Пример. Представьте ситуацию: крупный московский офисный центр. Вы входите в лифт и видите на полу компакт-диск с логотипом известной компании и наклейкой: «Строго конфиденциально. Заработная плата сотрудников за 2009 год». Самая естественная человеческая реакция – взять этот диск, отнести в свой офис и вставить в CD-ROM своего рабочего компьютера. Предположим, вы так и сделали. На диске – файл со знакомой иконкой MS Excel. Вы пытаетесь его открыть, но вместо столбиков цифр и фамилий видите лишь сообщение операционной системы: «ошибка, файл поврежден

». В этот момент на ваш компьютер, помимо вашей воли и вашего ведома, загружается вредоносная программа. В лучшем случае это «троянец», отслеживающий, какие клавиши вы нажимаете и какие совершаете операции, и передающий эту информацию по мгновенно налаженному каналу связи на чужой компьютер. В худшем варианте – вирус, который в считанные мгновения разрушит вашу информационную систему и распространится по локальной сети, пожирая всю корпоративную информационную систему. Вы ведь подключены к локальной сети, правда?

Кви про кво

Кви про кво [лат. qui pro quo - одно вместо другого] - недоразумение, возникшее в результате того, что одно лицо, вещь или понятие принято за другое; путаница.

Злоумышленник может позвонить по случайному номеру в компанию, и представиться сотрудником техподдержки, опрашивающим, есть ли какие-либо технические проблемы. В случае, если они есть, в процессе их «решения» цель вводит команды, которые позволяют хакеру запустить вредоносное программное обеспечение.

6 Защита пользователей от социальной инженерии

Для защиты пользователей от социальной инженерии можно применять как технические, так и антропогенные средства.

5.1 Антропогенная защита

Простейшими методами антропогенной защиты можно назвать

а. Привлечение внимания людей к вопросам безопасности.

б. Осознание пользователями всей серьезности проблемы и принятие политики безопасности системы.

в. Изучение и внедрение необходимых методов и действий для повышения защиты информационного обеспечения.

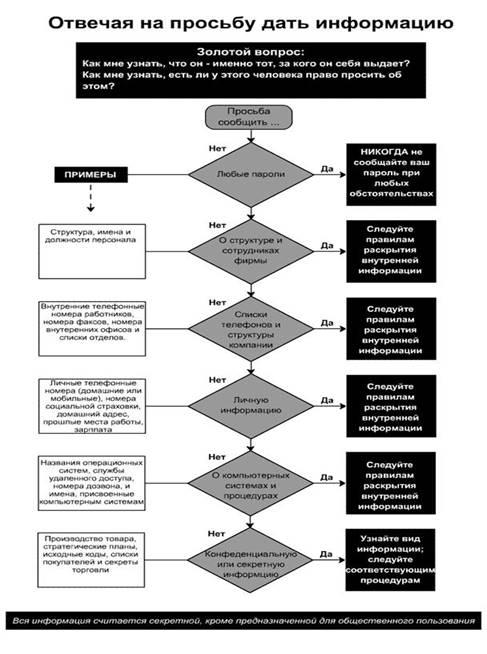

Поскольку информационная безопасность – непрерывный процесс, то для обеспечения максимальной защиты фирмы базируется на обученности персонала и ответственности. На рисунках 4 и 5 приведены рекомендации по выявлению атак.

Рис.4 Рекомендация по раскрытию атаки направленной на получение информации

Рис.5. Рекомендация по раскрытию атаки направленной на совершение какого-либо действия.

Данные средства имеют один общий недостаток: они пассивны. Огромный процент пользователей не обращает внимание на предупреждения, даже написанные самым заметным шрифтом.

5.2 Техническая защита

К технической защите можно отнести средства, мешающие заполучить информацию и средства, мешающие воспользоваться полученной информацией.

В целом средства обеспечения защиты информации в части предотвращения преднамеренных действий в зависимости от способа реализации можно разделить на группы:

Технические

(аппаратные) средства. Это различные по типу устройства (механические, электромеханические, электронные и др.), которые аппаратными средствами решают задачи защиты информации. Они либо препятствуют физическому проникновению, либо, если проникновение все же состоялось, доступу к информации, в том числе с помощью ее маскировки. Первую часть задачи решают замки, решетки на окнах, защитная сигнализация и др. Вторую — упоминавшиеся выше генераторы шума, сетевые фильтры, сканирующие радиоприемники и множество других устройств, «перекрывающих» потенциальные каналы утечки информации или позволяющих их обнаружить. Преимущества технических средств связаны с их надежностью, независимостью от субъективных факторов, высокой устойчивостью к модификации. Слабые стороны — недостаточная гибкость, относительно большие объем и масса, высокая стоимость.

Программные

средства включают программы для идентификации пользователей, контроля доступа, шифрования информации, удаления остаточной (рабочей) информации типа временных файлов, тестового контроля системы защиты и др. Преимущества программных средств — универсальность, гибкость, надежность, простота установки, способность к модификации и развитию. Недостатки — ограниченная функциональность сети, использование части ресурсов файл-сервера и рабочих станций, высокая чувствительность к случайным или преднамеренным изменениям, возможная зависимость от типов компьютеров (их аппаратных средств).

Смешанные

аппаратно-программные средства реализуют те же функции, что аппаратные и программные средства в отдельности, и имеют промежуточные свойства.

Организационные

средства складываются из организационно-технических (подготовка помещений с компьютерами, прокладка кабельной системы с учетом требований ограничения доступа к ней и др.) и организационно-правовых (национальные законодательства и правила работы, устанавливаемые руководством конкретного предприятия). Преимущества организационных средств состоят в том, что они позволяют решать множество разнородных проблем, просты в реализации, быстро реагируют на нежелательные действия в сети, имеют неограниченные возможности модификации и развития. Недостатки — высокая зависимость от субъективных факторов, в том числе от общей организации работы в конкретном подразделении.

Примеры технических средств защиты: межсетевые экраны, шифрование, proxy-servers, СКУД, системы охраны и сигнализации.

7 Вывод

Разговор о социальной инженерии можно продолжать бесконечно, но это все равно не защитит вас от злоумышленников и мошенников всех мастей. Среди них нередко попадаются весьма талантливые люди, проворачивающие на редкость изощренные комбинации, перед которым снял бы шляпу и сам Остап Бендер. Поэтому типовых противодействий социальным инженерам не существует. Каждая ситуация требует индивидуального подхода и всестороннего рассмотрения. Главная рекомендация – непрерывно обеспечивать безопасность. Расхлябанность, отсутствие дисциплины, халатность

– вот главные дыры в системе безопасности, не компенсируемые ни какими, даже 1024 битными системами шифрования. Помните, что скупой платит дважды. Экономия на собственной безопасности до добра еще никого не доводила.

8 Список используемой литературы

1) Кевин Митник, Вильям Саймон «Искусство обмана»: Компания АйТи; 2004

2) Крис Касперски «Секретное оружие социальной инженерии»: Компания АйТи; 2005

3) Портал http://socialware.ru/

4) Домарев В. В. Безопасность информационных технологий. Системный подход — К.: ООО ТИД Диа Софт, 2004. — 992 с.

5) Информационная безопасность (2-я книга социально-политического проекта «Актуальные проблемы безопасности социума»). М.: «Оружие и технологии», 2009.

6) Гришина Н.В. – Организация комплексной защиты информации. – М: Гелиос АРВ, 2007. – 256.

7) Козиол Дж., Личфилд Д., Эйтэл Д., Энли К. и др. Искусство взлома и защиты систем. — СПб/ Питер, 2006. — 416 с: ил.

8) Официальный сайт «Лаборотории Касперского» http://www.securelist.com/ru/

|